Скрин 1

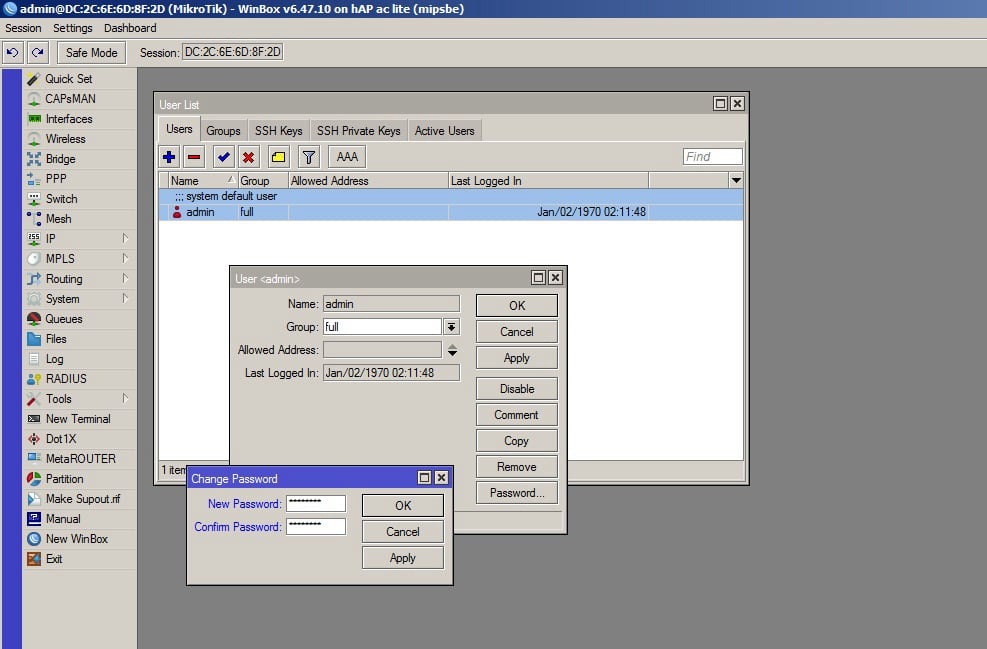

1. В первую очередь нужно поставить пароль! Собственно как выразился один умный админ: "Львиная доля безопасности заключена в хорошем паролировании", потому рекомендуется ставить хороший пароль на маршрутизатор. А для сего заходим в System--->Users, там выбираем нашего юзера, тыкаем в кнопку Password да в открывшемся окошке творим пароляку (в идеале создать нового юзера, с оригинальным именем, а стандартного удалить) Пример: скрин 1

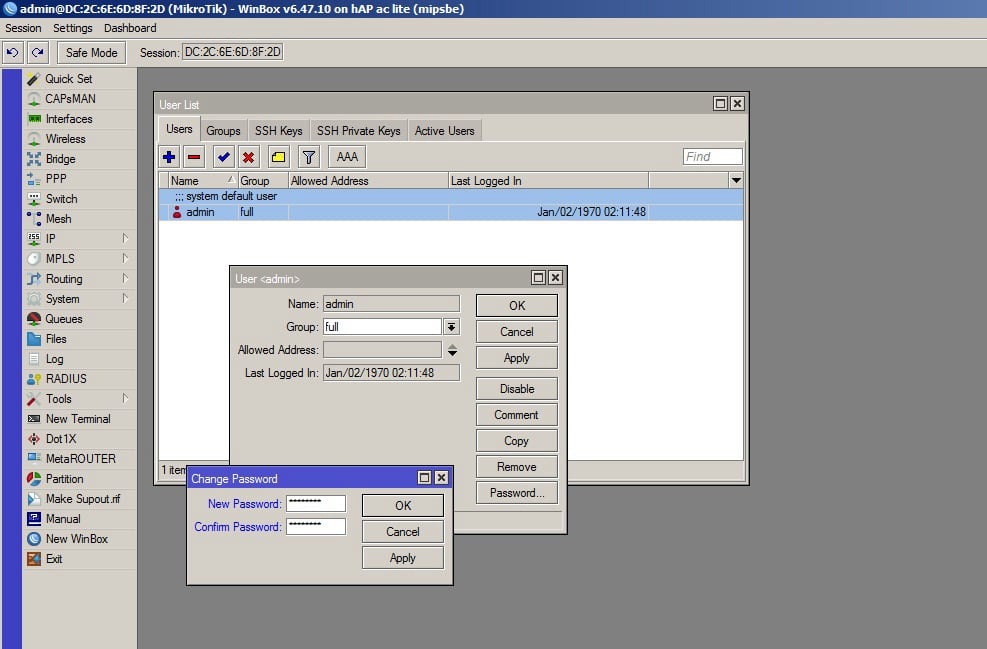

2. Создаем сертификат безопасности (кустарный естественно, ибо нет возможности другой) для сего идем в Systems--->Certificates и добавляем новый. При заполнении данных не имеет принципиальной разницы их актуальность, в поле Subject Alt Name выбираем пункт Email и заполняем его от балды, применяем, затем заходим в созданный сертификат, нажимаем кнопку Sign заполняем поле CA CRL Host вписывая эмейл который вводили при создании сертификата. Пример: скрин 2

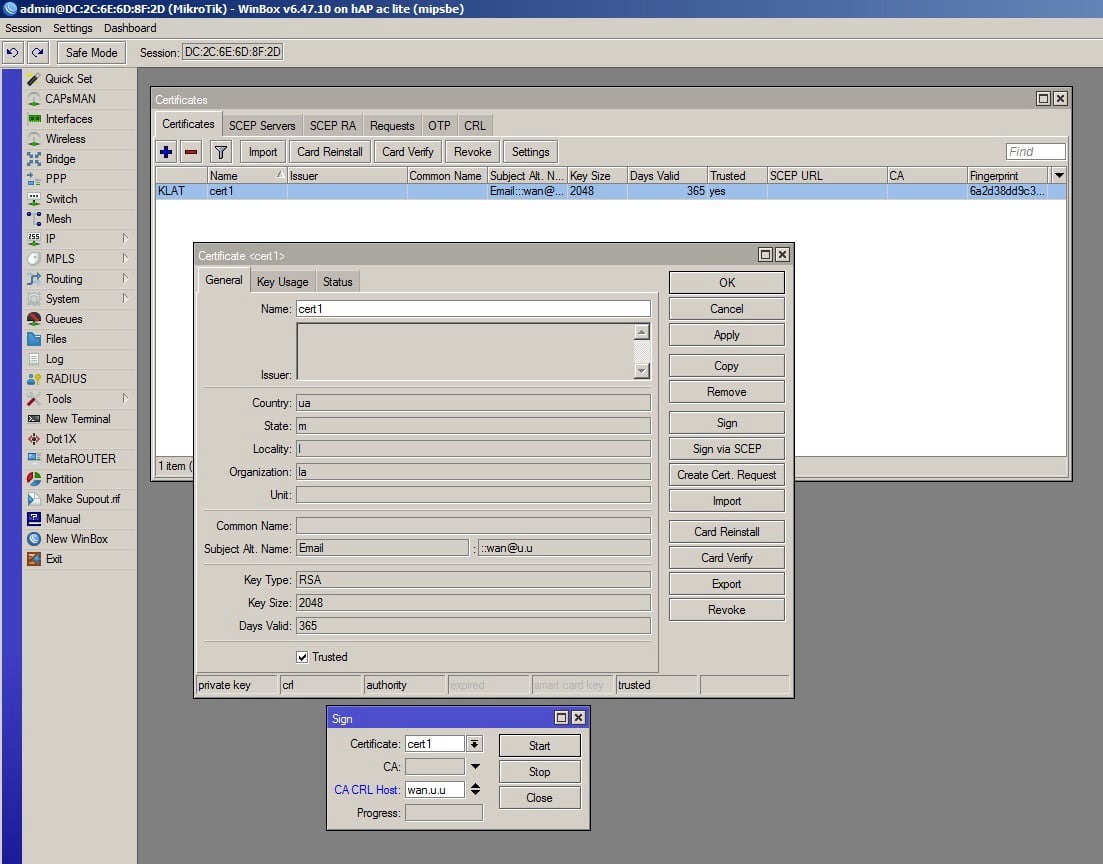

3. Во благо безопасности отключаем окрытые протоколы оставляя только ssh и https, для этого заходим IP--->Services, отключаем нажав кнопку Disable, для включения нажать кнопку Enable, при включении www-ssl выбрать сертификат, который мы создали в пункте 2. Пример: скрин 3

4. В микроте так же есть чудесный протокол, который позволяем им находить друг друга, и подключаться через винбокс, но он вот ни разу не способствует безопасности, как следствие рекомендуется дополнительно его отключить зайдя в IP--->Neighbor, в открывшемся окне нажать кнопку Discovery Settings затем выбрать в поле Interface выбрать dynamic

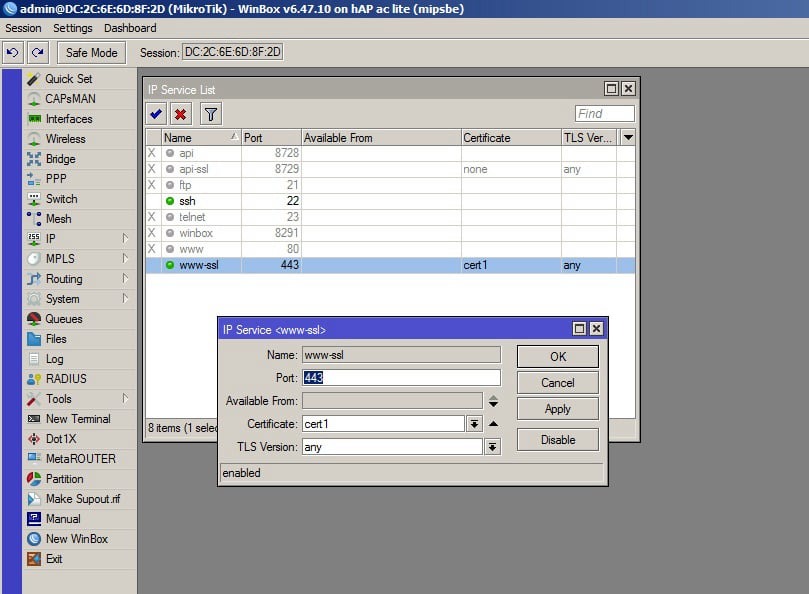

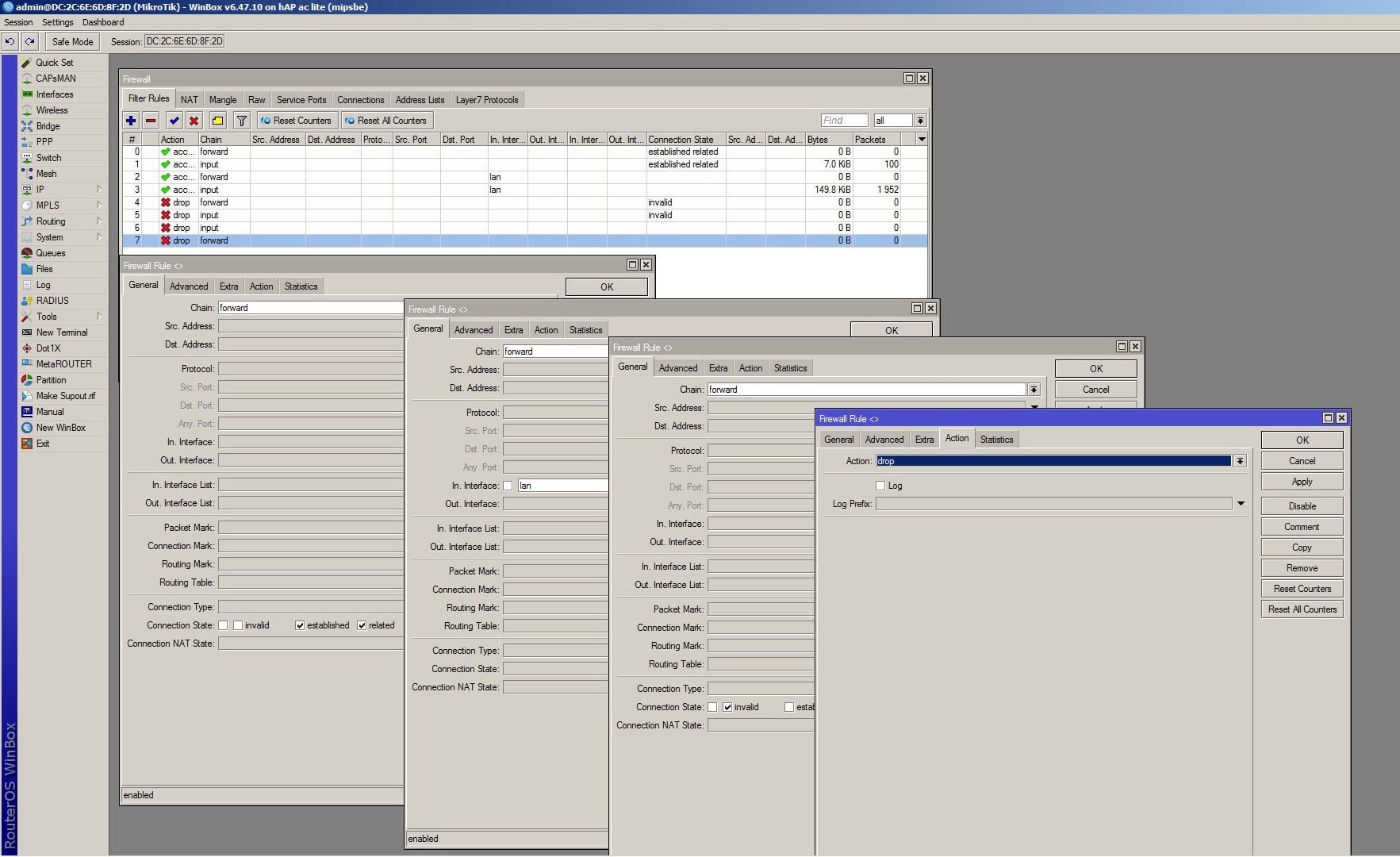

5. Далее настраиваем файрвол зайдя в IP--->Firewall пункт Filter Rules

Разрешаем установленые и связанные подключения для входящего и проходящего трафика: выбираем в пункте Chain значение forward, а в пункте Connection State ставим галки напротив establishad и related сохраняем, снова выбираем в пункте Chain значение input, а в пункте Connection State ставим галки напротив establishad и related, сохраняем.

Устанавливаем доверительные правила для локальной сети: выбираем в пункте Chain значение forward, а в пункте In.Interface указываем наш локальные мост сохраняем, выбираем в пункте Chain значение input, а в пункте In.Interface указываем наш локальные мост сохраняем.

Удаляем все пакеты в состоянии invalid: выбираем в пункте Chain значение forward, а в пункте Connection State ставим галки напротив Invalid, на вкладке Action выбераем drop, то же самое проделываем для Chain со значением input

Удаляем все остальные пакеты: выбираем в пункте Chain значение forward, на вкладке Action выбераем drop, так же делаем для input. Пример: скрин 4.

Скрин 1

Скрин 2

Скрин 3

Скрин 4